Alle Aktivitäten

Dieser Verlauf aktualisiert sich automatisch

- Letzte Stunde

-

RealUnreal folgt jetzt dem Inhalt: APC USV APC Easy UPS SMV SMV1500CAI Software LOGs

-

APC USV APC Easy UPS SMV SMV1500CAI Software LOGs

RealUnreal hat einem Thema erstellt in: Windows Server Forum

Hi zusammen, Ich habe an einem Windows Server 2022 (Hyper V Host) eine APC Easy UPS SMV SMV1500CAI. Die USV hängt einfach per USB an dem Windows Server und wird mit Bordmitteln betrieben (Wird also Akku erkannt). Vor kurzem wurde eine Sicherung ausgetauscht und ich dachte die USV hält mindestens 20 Minuten aus. Nach 5 Minuten war der Server aber bereits heruntergefahren. Vor einiger Zeit hat die USV auch mal unerklärlich gepiepst. Ich habe mal bei Schneider (APC) nach einer Management Software gefragt. Es geht mir nur um Erzeugen von Log Dateien. Das Herunterfahren kann Windows machen... Empfohlen wurde mir das Programm "Upscapo". In der Beschreibung steht nur etwas von Server 2016 und Net Framework 3.5. Die Setup.exe ist von 2019. Sieht mir ziemlich alt aus. Würdet ihr das installieren oder habt ihr eine Alternative? Wie gesagt: Im Grunde geht es mir nur um Logs und eine kleine Freeware würde mir ausreichen... In der Ereignisanzeige habe ich erstmal nichts gefunden. (Aber vielleicht auch nicht richtig gesucht?) Vorab danke und VG -

Weingeist folgt jetzt dem Inhalt: Probleme mit Windows Defender - Dateianzahl ein Vielfaches

-

Probleme mit Windows Defender - Dateianzahl ein Vielfaches

Weingeist antwortete auf ein Thema von Dutch_OnE in: Windows 11 Forum

Vielleicht der gleiche "Bug" bzw. Feature wie die Windows-Suche, da gibts auch Konstellationen wo unbeschränkte male die gleichen Dateien gefunden werden. Da dürften es irgendwelche Links sein die das verursachen. Vielleicht wurde der Defender intelligenter? Oder ihr habt tatsächlich viele ZIP's/CAB's. Da gibts tausende files in Installern. -

Fehler beim erstellen einen Produktionsprüfpunkt

Fabideradmin antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Meint Ihr es liegt an der GEN1 ? - Heute

-

Fehler beim erstellen einen Produktionsprüfpunkt

Nobbyaushb antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

https://www.windowspro.de/wolfgang-sommergut/virtuelle-maschinen-hyper-v-generation-1-2-konvertieren -

Fehler beim erstellen einen Produktionsprüfpunkt

NorbertFe antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Eigentlich gar nicht. Gibt nur "merkwürdige" Workarounds. -

Fehler beim erstellen einen Produktionsprüfpunkt

Nobbyaushb antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Stimmt, aber ich habe vergessen wie das geht, bin alt… -

Fehler beim erstellen einen Produktionsprüfpunkt

NorbertFe antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Nur durch Importieren ändert sich da aber gar nix. -

Nobbyaushb folgt jetzt dem Inhalt: Fehler beim erstellen einen Produktionsprüfpunkt

-

Fehler beim erstellen einen Produktionsprüfpunkt

Nobbyaushb antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Ich würde den exportieren und neu als GEN2 importieren -

Fehler beim erstellen einen Produktionsprüfpunkt

Fabideradmin antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Hallo, im Eventlog steht leider dazu nicht viel " Fehler beim Prüfpunktvorgang für "Server-DB-01". (ID des virtuellen Computers: C0F8fe83F0-FE31-4FDA-929E-6Cfeewwfgh0) " Gen1, weil hier habe ich mich vertan beim Anlegen. -

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

zahni antwortete auf ein Thema von Neopolis in: Windows Server Forum

Da ist eben das Problem des TO ;-). Viele Wege führen nach Rom. Man muss den Weg nur aufschreiben. -

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

magheinz antwortete auf ein Thema von Neopolis in: Windows Server Forum

das wäre sogar der saubere Weg. Andererseites hat man so die Reservierung auch gleich als Doku. -

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

zahni antwortete auf ein Thema von Neopolis in: Windows Server Forum

Das kann man so machen, man kann dann aber auch Adressen im Adresspool von der Verteilung ausschließen. -

Moin an Board, so starten wir dann in eine neue, spannende Woche - ich koche Kaffee Allen einen erfolgreichen Montag, bleibt gesund! Hier sonnig ☀️bei 10°C, es wird ein mix aus Sonne und Wolken bis etwa 20°C Grüße noch aus Bad Honnef, später ein Abstecher nach Bonn und dann zurück nach Hause 🏠

- Gestern

-

MurdocX folgt jetzt dem Inhalt: Mein Outlook möchte "Einen Dienst hinzufügen" und hört damit nicht auf

-

Mein Outlook möchte "Einen Dienst hinzufügen" und hört damit nicht auf

MurdocX antwortete auf ein Thema von Neopolis in: Windows Forum — Allgemein

Hi, ich würde folgendes in der Reihenfolge probieren: De/Installation Office Neues Windows-Profil VG, Jan - Letzte Woche

-

Zertifikatserver physisch dauerhaft ausgefallen

Täglichlerner antwortete auf ein Thema von Täglichlerner in: Windows Forum — Security

Moin zusammen, die mir hier geantwortet haben, es ist ja ein recht komplexes Thema und ich bin dankbar für alle Beiträge, von denen ich etwas gelernt habe - würde ich einen NiCHT markieren als hilfreich, wäre das unfair (selbst der Backup-Hinweis ist ja wichtig für jemanden, der die Absicht hat, die CA-Stelle platt zu machen). Ich habe mich also durch die entsprechenden Links getankt und dann mich entschlossen, nach CA-Backup Prozedur, den entsprechenden DC (ja, es ist früher mal die CA auf einen DC installiert worden, leider - heute gibt es 3 DC) - also die CD-Stelle platt zu machen und den DC mal für zwei Tage aus dem Netz zu nehmen. Es gab dann "nur" ein Problem mit d.velop-Archiv. DAS aber hatte seine CA nur auf dem d.velop-ArchivServer (VM). Um das Problem mit dem Archivzugriff zu lösen, habe ich die CA-Stelle aus dem Backup wieder hergestellt und LDP mit 636 klappte wieder ohne Fehler. Das Ganze ist aber nur eine Übergangslösung, denn der d.velop Archivserver wurde inzwischen auf einer neuen VM mit neuer Version - und per IDP diesmal - als neues Testsystem neu aufgesetzt bis auch die ERP-Soft (infor) mit neuem Meilenstein installiert wird und dann mit der neuen d.velop-Version als Testsystem in Gang gesetzt wird. So lange also lasse ich das alte Prod-System weiter laufen - seit meiner Spielerei mit der Abschaltung der CA-Stelle und der erneuten Aussetzung per aktuellem Backup läuft alles einwandfrei. Gelernt habe ich, dass es einfacher ist, sich mit einer kostenpflichtigen Fachperson zusammenzusetzen (gerne auch remote), dann kann man besser schlafen. Bei diesem Projekt mit den geplanten Upgrades der ERP und der Archivsoftware brauche ich lt. Auskunft von infor und d.velop keine CA-Stelle da die Zugriffe der Clients via IDP abgesichert werden. Dann endlich werde ich den alten Hardware DC, auf dem die jetzige CA läuft, nach CA-Rückbau, demoting der alten DC-Maschine und Entfernung aus dem AD in. den Hades schicken. Also - noch mal Danke für eure Beiträge, die alle was dazu beigetragen haben, mich für den Umgang mit CA zu sensibilisieren !! -

Christian_F ist der Community beigetreten

-

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

NilsK antwortete auf ein Thema von Neopolis in: Windows Server Forum

Moin, Ja, du hast Recht, das ist eine Variante davon. In dem Fall nutzt eine Abfrage der Leases dann nichts. Umso wichtiger, die bedeutenden Hosts zu kennen. Gruß, Nils -

magheinz folgt jetzt dem Inhalt: DHCP Server wann hat sich eine Reservierung zuletzt verbunden

-

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

magheinz antwortete auf ein Thema von Neopolis in: Windows Server Forum

man macht auch oft Reservierungen, um sicherzustellen das eine bestimmte IP nicht mehr per DHCP vergeben wird, da man doese feste auf einem Gerät eingestellt hat. -

Fehler beim erstellen einen Produktionsprüfpunkt

testperson antwortete auf ein Thema von Fabideradmin in: Windows Server Forum

Hi, gibt es auch eine Fehlermeldung bzw. was findet sich im Eventlog (Applications and services > Microsoft > Windows > Hyper-V VMMS)? BTW.: Gibt es Gründe für eine Gen 1 VM? Gruß Jan -

Fabideradmin folgt jetzt dem Inhalt: Fehler beim erstellen einen Produktionsprüfpunkt

-

Fehler beim erstellen einen Produktionsprüfpunkt

Fabideradmin hat einem Thema erstellt in: Windows Server Forum

Hallo zusammen, ich habe das Problem, das ich von meinem Datenbankserver keinen Produktionsprüfpunkt erstellen kann. HyperV Server: - Windows Server 2016 Betroffende VM: - Gen1 - Windows Server 2019 Datacenter - SQL Server 2022 Bite um Hilfe -

Fabideradmin ist der Community beigetreten

-

Nobbyaushb folgt jetzt dem Inhalt: Exchange DAG 16/19 Move-Request bleibt hängen

-

Exchange DAG 16/19 Move-Request bleibt hängen

Nobbyaushb antwortete auf ein Thema von de-maebinger in: MS Exchange Forum

Danke für die Rückmeldung und weiterhin viel Erfolg! 😊 -

Neopolis folgt jetzt dem Inhalt: Mein Outlook möchte "Einen Dienst hinzufügen" und hört damit nicht auf

-

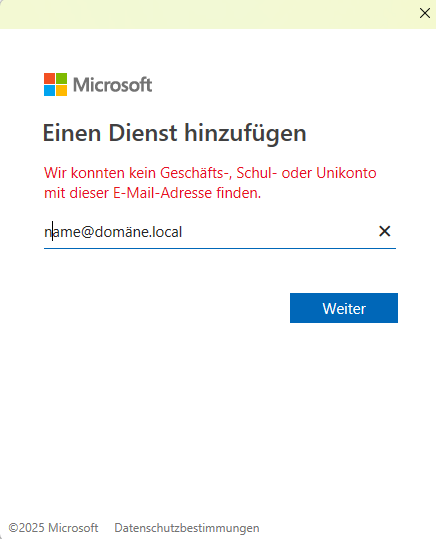

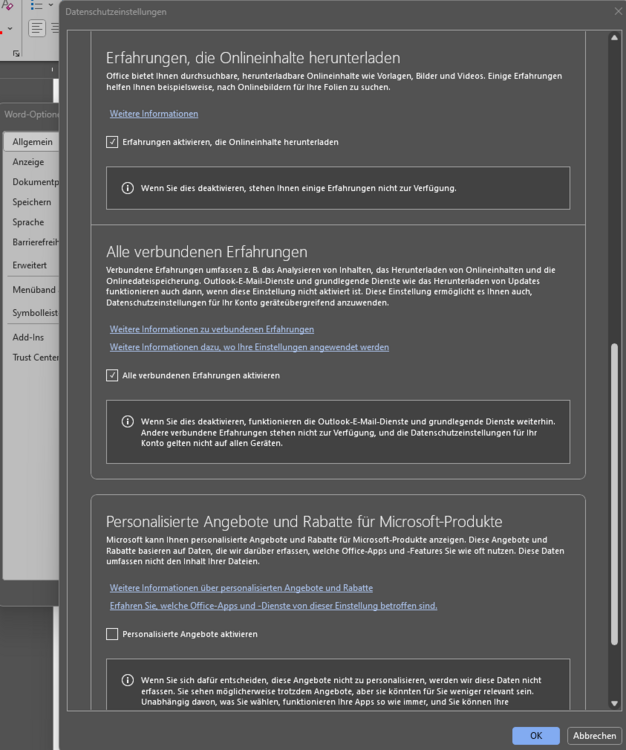

Mein Outlook möchte "Einen Dienst hinzufügen" und hört damit nicht auf

Neopolis hat einem Thema erstellt in: Windows Forum — Allgemein

Hallo zusammen, ich habe ein geniales Phänomen. Wenn ich mein Outlook 365 starte, dann begrüßt mich die Meldung: Ich kann da eingeben was ich will Domäne\Benutzername, name@domäne, ein Microsoftkonto es ist total egal. Selbst das Konto womit das Office bei 365 lizensiert ist wird nicht akzeptiert. So habe ich also ein Ticket bei Microsoft aufgemacht und auch erstmal Hilfe bekommen. Ich sollte folgendes deaktivieren: -Erfahrungen, die Onlineinhalte herunterladen -Alle verbundenen Erfahrungen Soweit so gut. Dann habe ich ein paar Tage später im SharePoint - Online eine Datei geöffnet und wollte die in meinem lokalen Excel bearbeiten. Das ging nicht mehr. Ich musste die beiden Haken wieder setzen um in sharepoint.com Dateien in meinen lokalen installieren Word und Excel Programmen öffnen zu können. Mit dem geht einher, dass ich nun wieder die Meldung im Outlook bekomme und die mit dem X in der Ecke wegklicke worauf sich dann die Verbindung zum Exchange verabschiedet. Ein Klick auf Kennwort erforderlich stellt die Verbindung wieder her bist der Spaß von vorne losgeht. Und wir sind wieder am Anfang. Hat jemand das gleiche Problem und schon eine brauchbare Lösung dafür? Vielen Dank im Voraus. Gruß -

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

zahni antwortete auf ein Thema von Neopolis in: Windows Server Forum

Untersuche doch mal, ob des die MAC-Adressen der Reservierungen überhaupt noch gibt. Der 1. grobe Schritt: passen der Hersteller-Teil irgendwie zu den Geräten? https://www.heise.de/netze/tools/mac -

DHCP Server wann hat sich eine Reservierung zuletzt verbunden

Neopolis antwortete auf ein Thema von Neopolis in: Windows Server Forum

Da habt ihr natürlich Recht. Wenn sowas durch viele Hänge geht und in unserem Fall von Linux dann zu uns in Windows Team wandert und der DHCP plötzlich auf Windows Basis läuft ist das dann prima solche Altlasten vor die Nase gesetzt zu bekommen. Derjenige der die Scopes transferiert hat, hat auch leider keinen Gedanken daran verschwendet mal zu schauen ob da Dinge übertragen werden die es vielleicht nicht braucht. Jetzt ist es aber eh Wurscht und man muss eben aufräumen es hilft nichts. Gute Idee mit dem Log. Das kann man ja über einen Zeitraum auswerten und schauen und dann nach und nach alles entfernen was sich nicht meldet. Danke! -

Exchange DAG 16/19 Move-Request bleibt hängen

de-maebinger antwortete auf ein Thema von de-maebinger in: MS Exchange Forum

Der Move an sich scheint zu funktionieren., Nach mehreren Stunden hat er das "Cleanup" zu "Complete" geändert. So langsam kenn ich die Moves von kb Postfächern aber nicht! Danke Nach Migration der Arbitration Postfächer auf den neuen Server ist alles im grünen Bereich! Postfächer werden schnell umgezogen. Danke -

Azure Sync bei Neuinstallation einer AD-Domänen Struktur

NorbertFe antwortete auf ein Thema von MHeiss2003 in: MS Azure Forum

Moin, im Synchronization Rules Editor. Da ist der Name Programm. ;)