CoNtAcT2000

Members-

Gesamte Inhalte

112 -

Registriert seit

-

Letzter Besuch

Profile Fields

-

Member Title

Newbie

Letzte Besucher des Profils

Der "Letzte Profil-Besucher"-Block ist deaktiviert und wird anderen Benutzern nicht angezeit.

Fortschritt von CoNtAcT2000

-

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

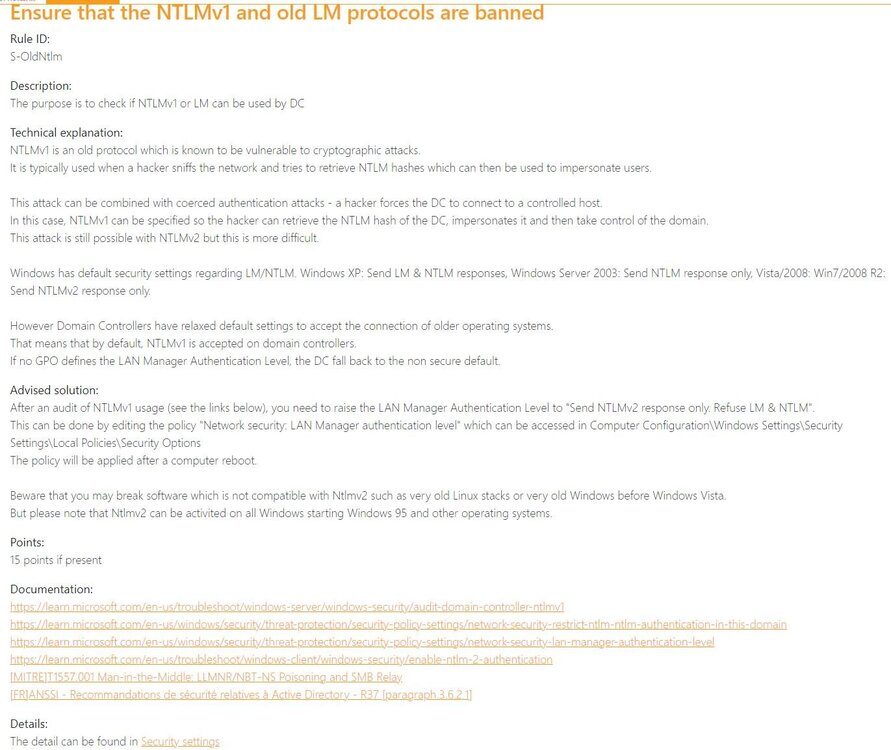

Ich hab vorhin versucht das Acronis Backup zurück zu spielen - und wie soll es schon sein, wenn man eh schon kein Glück hat! Das Backup lässt sich NICHT zurückspielen und hagelt Fehlermeldungen. Ich könnt so k otzen..... Also die letzen Änderungen waren, - die Admins in die Protected Users Guppe zu werfen (wurde ja schon rückgängig gemacht und sogar ein neuer Domain Admin angelegt der da nicht drin ist/war) - kein Erfolg. - Dann hatte ich an dem NTLM und Kerberos einstellungen gedreht, ich vermute das ist dann auch was den Fehler verursacht: - Und die Authifizierten User aus der Gruppe PreWin2000 entfernt -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

Danke Norbert Das hilft mir grad nicht weiter. In einer kleinen Firma hat man noch viiiiiele ander Dinge die nicht stimmen und nicht passen oder besser sein könnten. Aber aktuell ist es halt Stand der Dinge. -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

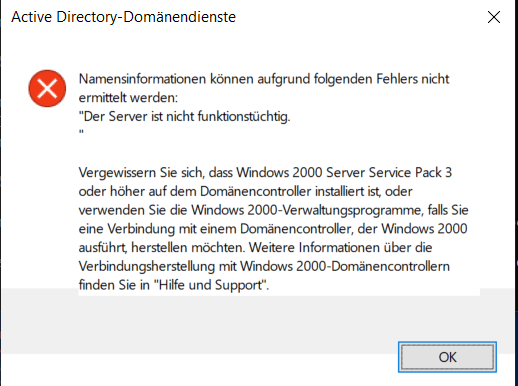

Normalerweise war da ein Autologon konfiguriert für den Domänen Admin - wegen Dienste/Tools starten und so. Das schlägt fehl. Also versuche mich mit meinem Domänen-Admin Konto, dem gleichen wie beim Autologon, manuell mit Benutzername und PW anzumelden. Und dann kommt das Passwort wäre falsch! Mit dem von Evgenij verlinkten Offline NT Password Tool hat es nicht geklappt, bootet am Server nicht. Mit einer normalen Win10 Bootmedium konnte ich zwar in die Reparaturkonsole booten, aber die kommt mangels Treiber nicht auf die Partition. Mit dem Recovery Medium von Acrons konnte ich mir jetzt Zugang verschaffen und hab den "Trick" mit dem Utilman angewandt. Danach neugestartet und das Passwort meines Domänenadmins abgeändert mit net user.... Habe auch alle Domänenadmins aus der Protected User Gruppe entfert. Habe auch einen neuen Benutzer "Disaster" angelegt, ihn in die Gruppe der Domänenadmins aufgenommen. Danach den Server neugestartet. Dennoch kann ich mich an dem Server nicht anmelden - egal mit welchem Konto!! Es scheint also an was anderem zu hängen. Ich würde gerne die GPO mit den Settings aus Pingcastle die ich auf den DC gelegt habe deaktivieren/löschen. Aber kein Plan wie ich da rankommen soll. Die mmc Konsolen lassen sich weiterhin nicht öffnen. Weder über die Systemrechte von Utilman noch mit runas. -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

Ich verstehe deinen Gedankengang nicht ganz, was das ändern des Passworts bringen soll? Ich kenne ja das Kennwort. Meinst du es ist ihm zu alt oder was? Naja groß ist das nicht, aber NEU machen wäre schon übel. Ich habe noch als letzten Ausweg ein Acronis Vollimage der Maschine. Das wollte ich aber erst versuchen wenn sonst echt gar nichts geht! Ich hoffe es funktioniert wenn ich es einsetzen muss!!! -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

Ich kann in den Wiederherstellungsmodus booten und mich dort mit .\Administrator und dem Kennwort anmelden. Aber wie es dann weiter geht - was ich da im Wiederherstellungsmodus tun muss - da fehlt mir absolut die Erfahrung. Wie oben beschrieben, die Verwaltungskonsolen lassen sich ja im Wiederherstellungsmodus nicht öffnen. Mit welchem Werkzeug/Vorgehensweise komme ich denn hier zu dem Punkt dass ich die Gruppenmitgliedschaft des Admins wieder ändern kann? -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

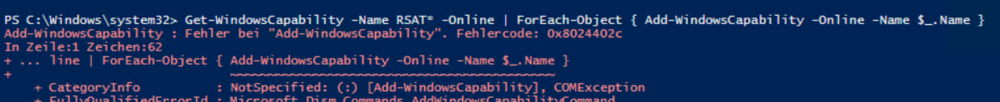

Ja Norbert, sag nix......ich weiß - Okay, ich starte den Server wieder im normalen Modus und teste es mit dem FQDN aus. - Einen Domänen Client mit RSAT Tools habe ich aktuell leider nicht - habe ich heute morgen als erstes versucht, aber ich bekomme auf der Windows 10 Büchse keine RSAT Tools installiert. So, Server wieder normal gestartet. Dann auf nem Laptop mich versucht zu verbinden: runas /netonly /user:IT@domain.local "mmc dsa.msc /server=Server.domain.local" Und nun ? Also das Kennwort der Admins war/ist definitiv schon älter - das hat Pingcastle auch angemeckert. d.h. was soll ich denn als nächstes tun? -

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Server Forum

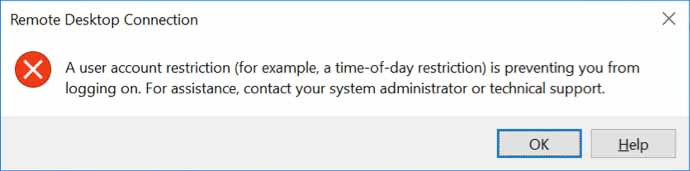

Ich hatte einen zweiten Admin - aber ich *** habe im Übereifer, weils an dem Tag ja so gut geklappt hatte ALLE Admins gleich in die protected User Gruppe geschoben! Ich bin lokal Vorort, stehe also direkt am Server und habe physischen Zugriff. Per RDP kommt die angehängte Meldung aber bei mir halt auf deutsch. Hatte vorhin vor dem Boot in den Wiederherherstellungsmodus von einem Laptop mal versucht mich mit RSAT zu verbinden: runas /netonly /user:IT@domain.local "mmc dsa.msc /server=192.168.100.200" das ging aber auch nicht. -

CoNtAcT2000 folgt jetzt dem Inhalt: Powershell Set-AdUser extensionAttribute , AD Controller - keine Anmeldung mehr möglich und MFA für Remotedesktop-Gateway

-

AD Controller - keine Anmeldung mehr möglich

CoNtAcT2000 hat einem Thema erstellt in: Windows Server Forum

Hallo Leute, zum Jahresende habe ich mir noch ein schönes Ei ins Nest gelegt und bräuchte mal dringend eure Hilfe. Windows Essentials 2016 Domaincontroller mit 6 Windows 10 Clients. Ich hatte gestern einige """"Optimierungen""" vorgenommen die Pingcastle vorgeschlagen hat um die Sicherheit zu erhöhen. Nun kann ich mich am DC nicht mehr anmelden! Es kommt immer das Kennwort wäre falsch. Nein, es ist richtig!!! Egal welche Daten ich verwende: User: IT User domain\IT User:IT@domain.local Ich glaube es hängt daran, dass ich den Domain Admin in die Gruppe der "protected Users" hinzugefügt habe, wie es Pingcastle vorgeschlagen hat. Dann nach einem Reboot trat nämlich erst das Probem auf! Ich habe den DC nun mit F8 im Wiederherstellungsmodus gestartet - aber was nun? Ich kann die mmc ActiveDirectory Benutzer und Computer zwar öffnen - aber die sind nicht verbunden. Ich würde den Admin gerne wieder aus der protected Users Gruppe entfernen und dann mal den DC neustarten - ggf. noch die GPO die ich angelegt hatte um einige Einstellungen zu machen deaktivieren. Wie beseitige ich meinen Schlamassel und gehe hier weiter vor? Mir gehen da grad die Ideen und meine Erfahrung aus! VIELEN Dank im voraus!!! VG CoNtAcT2000 -

MFA für Remotedesktop-Gateway

CoNtAcT2000 antwortete auf ein Thema von wznutzer in: Windows Forum — Security

Ist zwar schon etwas älter der Post...aber egal. Wir schauen uns ebenfalls aktuell nach einer 2FA um. Um unteranderem OWA, VPN und RDS mit RDGW abzusichern. Diesbezüglich hatten wir uns jetzt gerade DUO angeschaut und mit dem Hersteller besprochen. Für VPN und OWA - passt DUO ganz gut. Aber für RDS mit RDGW passt diese Software einfach nicht, denn bei dem Einsatz der Software fallen quasi die Regelsätze des RDGW komplett weg. Steht auch so in deren Doku. Da macht man also ein größeres Scheunentor auf, als dass man einen Nutzen von 2FA hat. Daher sehen wir uns jetzt nach was anderem um. -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Forum — Scripting

Dann probiere es mal aus. Bei mir hat er ohne das umwandeln in String den distinguished name in extensionAttribute1 geschrieben. Warum auch immer. Danke für den Hinweis, das geht natürlich auch. -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Forum — Scripting

So, etwas am Code rumgepfuscht, nun hat es funktioniert. Das Write-Host an der Stelle war definitiv störend. Das Umwandeln in String musste allerdings sein. clear $users = Get-ADUser -SearchBase "OU=x,OU=y,DC=DOMAIN,DC=LOCAL" -Filter * -Properties Department,extensionAttribute1,Enabled | Where-Object {$_.Enabled -like "true"}| Sort-Object -Property SamAccountName foreach ($user in $users) { # Pruefen ob Attribut Department gesetzt ist, falls nein, naechstes Objekt if ($user.Department){ # Pruefen ob extensionAttribute1 fuer den Benutzer gesetzt ist, falls ja, extensionAttribute1 zuruecksetzen if ($user.extensionAttribute1) { Set-ADUser –Identity $user.SamAccountName -Clear "extensionAttribute1" } $String = $user.Department.ToString() Write-Host Username: $user.SamAccountName Attribut1: $String # Setze extensionAttribute1 Set-ADUser -Identity $user.SamAccountName -Add @{extensionAttribute1="$String"} } } -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Forum — Scripting

Es funktioniert auch nicht, wenn ich das Write-Host weglasse. Fehlermeldung: Set-ADUser : add In C:\Temp\Department.ps1:4 Zeichen:1 + Set-ADUser -Identity $user.SamAccountName -Add @{extensionAttribute1 ... + ~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~~ + CategoryInfo : InvalidOperation: (TESTUSER:ADUser) [Set-ADUser], ADInvalidOperationException + FullyQualifiedErrorId : ActiveDirectoryServer:0,Microsoft.ActiveDirectory.Management.Commands.SetADUser -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Forum — Scripting

Der Inhalt den ich aus user.department auslese wird an der Stelle $String nicht ausgegeben. Das ist das Problem. extensionAttribute1 ist derzeit bei jedem User leer und soll gefüllt werden mit dem derzeitigen Inhalt aus user.department Write-Host Set-ADUser -Identity $user.SamAccountName -Add @{extensionAttribute1="$String"} Eigentlich sollte die Ausgabe so aussehen: Set-ADUser -Identity Username -Add @{extensionAttribute1="BisherigerWertAus$User.department"} dann wäre das Kommando in Ordnung und ich könnte es abschicken. Habe ich genauso eben probiert: Write-Host Set-ADUser -Identity $user.SamAccountName -Add @{extensionAttribute1 = "$($User.Department)" } Habe ich probiert. Funktioniert bei mir nicht. Ausgabe: Set-ADUser -Identity Username -Add System.Collections.DictionaryEntry -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 antwortete auf ein Thema von CoNtAcT2000 in: Windows Forum — Scripting

Das Write-Host ist ja nur mal dazu da die Ausgabe zu checken... -

Powershell Set-AdUser extensionAttribute

CoNtAcT2000 hat einem Thema erstellt in: Windows Forum — Scripting

Hallo Leute, ich muss den Inhalt des Attribut "department" in ein extensionAttribute umschreiben. Nur leider gibt er mit den Inhalt von $Skript an dieser Stelle nicht aus. Hab auch versucht mit $user.department - aber auch das funktioniert mit dieser Formatierung nicht. Da mache ich wohl was falsch. $users = Get-ADUser -SearchBase "OU=x,OU=y,DC=DOMAIN,DC=LOCAL" -Filter * -Properties Department, extensionAttribute1 | Select-Object SamAccountName,Department,extensionAttribute1 foreach ($user in $users) { $String = $user.department | Out-String Write-Host Set-ADUser -Identity $user.SamAccountName -Add @{extensionAttribute1="$String"} } Ausgabe sieht dann immer wie folgt aus: Set-ADUser -Identity Username -Add System.Collections.DictionaryEntry Könnt ihr mir bitte diesbezüglich weiterhelfen? VG CoNtAcT2000