zahni

Expert Member-

Gesamte Inhalte

19.500 -

Registriert seit

-

Letzter Besuch

Alle erstellten Inhalte von zahni

-

WDS UEFI Client bekommt keine boot.wim

zahni antwortete auf ein Thema von mkwjason in: Windows Server Forum

DHCP UND WDS nicht auf der gleichen Maschine ausführen. Die DHCP-Funktion im WDS sollte man generell abschalten. Die funktioniert i.d.R. nur wenn man nur ein LAN-Segment hat. -

WDS UEFI Client bekommt keine boot.wim

zahni antwortete auf ein Thema von mkwjason in: Windows Server Forum

Ich glaube, die Anleitung war ganz brauchbar: https://gal.vin/posts/pxe-booting-for-uefi-bios/ Wichtig ist, dass Du die Bootfiles von dem Windows nimmt, dass Du booten willst und nicht irgendwas, das der WDS im Bauch hat. Die wird normalerweise aus der Boot.wim extrahiert. Kontrolle ist aber besser. -

@mwiederkehr Ja, das geht mir auch so: Du machst doch IT. Da musst Du Dich doch mit "meinem" Problem auskennen. Leider hat man dann oft ein Problem die eigene Unkenntnis zu vermitteln

-

Andererseits bekommt Apple von Kunden viel Druck, wenn Sie mal Müll produzieren. Dann gibt es noch Austausch, selbst wenn die Garantie abgelaufen ist (z.B. Butterfly-Keyboard, etc.). Andere Hersteller werden schnell einsilbig. Aber wir verlieren uns. Ich halte mich generell zurück. Macht nur Stress und man erwartet häufig Freundschaftsdienste.. Meine persönliche Negativerfahrung war mal ein Kollege aus einem anderen Bereich. Der stellte mir einen Laptop hin und sich sollte den wieder Flott machen (er hat keine Updates geladen, etc). Knackpunkt war wohl irgendein "Registry-Cleaner", der Einiges kaputt gemacht hat. Als die Kiste wieder brauchbar war (deutlich mehr als 3h), habe ich 5 EURO (in Worten "FÜNF") für die "Kaffeekasse" bekommen. Daraus habe ich 2 Erkenntnisse gewonnen: IT-Leute sind für viele Menschen nichts Wert und keine privaten Geschäfte mehr.

-

Tippfehler. Korrigiert ;)

-

Eigentlich würde ich im privaten Umfeld mittlerweile eher ein MacBook AIR M1 empfehlen. Das ganze Office-Gedöns geht, es gibt regelmäßig Updates und man verbaselt nicht so viel. Den Lüfter hört man auch nicht, den gibt es nicht. Und man kann keinen Windows-DC drauf laufen lassen Jedenfalls hat man damit vermutlich am Wenigsten Stress. Apple Care+ ;-). Wobei ich zugeben muss, dass mein M1 schon ein paar mal eine Kernel Panik (oder wie auch immer das bei Apple sich nennt) hatte. Meist bei Teams-Sitzungen.

-

Ich habe schon über Starlink nachgedacht

-

Meine Eltern haben noch einen echten Garten in einer Gartenkolonie.

-

Und in der Gartenlaube ist das noch seltener

-

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

Der Patch hilft offenbar nicht immer: https://www.heise.de/news/Windows-Update-unvollstaendig-Sicherheitsforscher-umgehen-PrintNightmare-Patch-6131519.html -

Die Sichtbarkeit das Hotspots beim Ipad schaltet sich halt relativ schnell wieder ab. Apple ist hier ein wenig übervorsichtig. Und wenn dann, entgegen meiner Hinweise den FireTV-Stick nicht in der Steckdose belässt, ist der Hotspot u.U. wieder aus, wenn der mit Booten fertig ist.

-

Mich nerven private IT-Themen auch nur. Vor allen Dingen, wenn man dann doch nicht das macht, was man sagt. Zumal ich mich von Windows-Desktop-Problemen immer weiter entferne. So eine Windows-Server-VM ist irgendwie immer gleich und daher auch einfacher zu warten. Man darf sich dann voll auf die Applikationen konzentrieren (das ist anstrengend genug). Aktuell habe ich privat Problem mit meinem Eltern ihnen beizubringen, wie die Hotspot-Funktion vom Ipad im Garten funktioniert. Oder man bekommt Meldungen per WhatsApp, dass man angeblich das Handy bei Aldi im Einkaufswagen zurückgesetzt wurde (Werkseinstellungen). Die Nachricht wurde natürlich von dem zurückgesetzten Handy per Whatsapp geschrieben...

-

Windows 10 Client - CPU Last durch Systemunterbrechungen

zahni antwortete auf ein Thema von dataKEKS in: Windows 10 Forum

Kernel-Threads mit hoher Last sieht man im ProcessExplorer, wenn man sich bei "System" die Threads anzeigen lässt. -

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

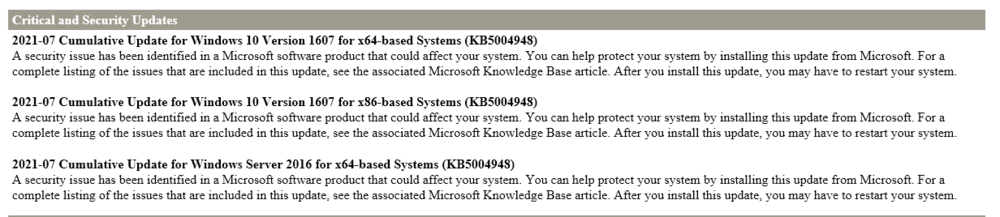

-

Empfehlung Verschlüsselungssoftware

zahni antwortete auf ein Thema von Rocknar in: Windows Forum — Security

Generell kann man zum Verschlüsseln 7-zip mit der AES256-Option nehmen. Achtung: Der Windows-Explorer kann ZIP's mit AES256 wohl immer noch nicht entpacken. Zum Schlüsselaustausch muss man sich etwas Intelligentes überlegen. Eventuell kann man https://onetimesecret.com/ nehmen. Mit "Passphrase" wird die Information lt. Entwickler verschlüsselt abgelegt. -

Microsoft Exchange + NoSpam Proxy

zahni antwortete auf ein Thema von tobinator_1991 in: MS Exchange Forum

Damian wollte Dich höflich darum hinweisen, dass Du unsere Regel 19 nicht beachtet hast. -

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

Und wenn man später Fehler sucht, bringen solche Sachen Freude -

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

Bei Servern sollte eine GPO, die den Service deaktiviert, effektiver sein. PrintServer sollte man natürlich anders behandeln -

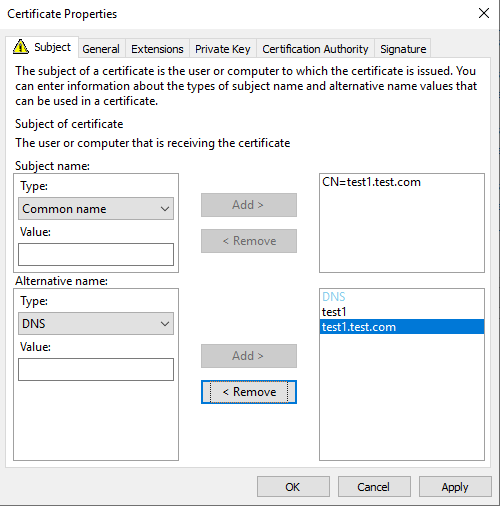

Zertifikatsprobleme mit Chrome und Edge

zahni antwortete auf ein Thema von Emmermacher in: Windows Forum — Allgemein

In einer Windows-CA für interne Server und einem geeigneten Template, auf dass der Server berechtigt ist, mache ich es normalerweise im Request so: PS: Ich bin nicht Richard Kiel, der ist leider schon tot. -

Zertifikatsprobleme mit Chrome und Edge

zahni antwortete auf ein Thema von Emmermacher in: Windows Forum — Allgemein

Du musst bei Chrome einen DNS-Alias mitgeben. -

frage zu esxi wenn eine virtuelle firewall vorhanden ist

zahni antwortete auf ein Thema von Dirk-HH-83 in: Virtualisierung

Das kann man ohne genaue Prüfung des Konstrukts nicht beurteilen. Generell ist auch eine externe Firewall am Ende nur ein Computer mit Software. Sicherheitslücken gibt es überall. -

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

Installiert Datev ständig neue Druckertreiber? Ansonsten dürfte es nicht stören. Unseren PrintServer stört es jedenfalls nicht. -

Printspooler - Neue Sicherheitslücke

zahni antwortete auf ein Thema von LK28 in: Windows Forum — Security

Wichtige Ergänzung: Nach dem Setzen der GPO MUSS (!) der Spooler-Dienst auf jedem System/Server neu gestartet werden. Sonst wirkt die GPO nicht. Unserem zentralem PrintServer kann ich die Option leider nicht beibringen. Dann müssten unsere die Schreibmaschinen rauskramen. -

Welche Storage Lösungen habt ihr im Einsatz? Erfahrungen?

zahni antwortete auf ein Thema von holzapfel in: Windows Server Forum

Das ist durchaus Ansichtssache. FC hast Du weniger Latenzen und Overhead als bei ISCSI und es lassen sich Tapes(Libs) direkt einbinden und ansteuern. Kostenmäßig nimmt sich das nicht viel. Für den Storage braucht es auch dedizierte performante Ethernet-Switch und das Ganze Redundant (MPIO). Wir werden weiter primäre bei FC bleiben. Gute Erfahrungen und Storage- und LAN-Netze bleiben dediziert getrennt. -

Welche Storage Lösungen habt ihr im Einsatz? Erfahrungen?

zahni antwortete auf ein Thema von holzapfel in: Windows Server Forum

Wir haben Netapp. Funktioniert auch. Defekte Datenträger kommen automatisch, wenn Autosupport konfiguriert ist. Ansonsten musst Du Dir weitere Gedanken über die Anforderungen an den Storage machen.