Peterzz

-

Gesamte Inhalte

346 -

Registriert seit

-

Letzter Besuch

Beiträge erstellt von Peterzz

-

-

vor 9 Minuten schrieb Nobbyaushb:

Wann wurden die Pfade auf die URL des Zertikates angepasst?

Das ist schon Jahre her

vor 10 Minuten schrieb Nobbyaushb:Von wann ist die xml (Datum/Zeit)

Aktuell, von heute

vor 10 Minuten schrieb Nobbyaushb:Ist das nur an diesem einen Client so oder wandert das Problem mit dem User mit?

Ist nur bei einem bekannt

vor 11 Minuten schrieb Nobbyaushb:Das Zertikat von extern ausgestellt ist auch noch gültig?

Das Zertifikat ist von extern ausgestellt und gültig

vor 11 Minuten schrieb Nobbyaushb:Gleiches LAN Segment oder kann dir da ein Router/Gateway in die Suppe spucken?

Ja, gleiches LAN Segment

vor 13 Minuten schrieb Nobbyaushb:Nachtrag - war oder ist der User Member der Domain-Admins?

Nein, normaler User

-

Hallo zusammen,

ich habe eine Frage zu einer Autosdiscover.xml, da der Benutzer immer wieder beim Starten von Outlook zur Eingabe von Credentials aufgefordert wird.

Umgebung Exchange 2019 (letzte Patchstand) mit Outlook 2016 (letzter Patchsatnd).

Alle Pfade des Exchange Servers Zeigen zu mail.domain.de (wie auf dem Zertifikat).

Bei einem Benutzer steht in seiner Autodiscover.xml in vier Zeilen eine falsche URL zu unserer Domäne. Dort steht anstelle von domain.de, wie bei anderen Benutzern, domain.intern, so wie die interne Domäne genannt ist..

Hier ist ein Auszug aus der Autodiscover.xml.

Woran kann das liegen, dass hier ein anderer Eintrag steht und kann dies zu dem Outlookverhalten führen?

Zitat<Type>EXHTTP</Type>

<Server>mail.domain.de</Server>

<SSL>On</SSL>

<AuthPackage>Ntlm</AuthPackage>

<ASUrl>https://mail.domain.de/EWS/mail.asmx</ASUrl>

<EwsUrl>https://mail.domain.de/EWS/mail.asmx</EwsUrl>

<EmwsUrl>https://mail.domain.de/EWS/mail.asmx</EmwsUrl>

<EcpUrl>https://mail.domain.de/owa/</EcpUrl>

<EcpUrl-um>?path=/options/callanswering</EcpUrl-um>

<EcpUrl-aggr>?path=/options/connectedaccounts</EcpUrl-aggr>

<EcpUrl-mt>options/ecp/PersonalSettings/DeliveryReport.aspx?rfr=olk&exsvurl=1&IsOWA=<IsOWA>&MsgID=<MsgID>&Mbx=<Mbx>&realm=domain.intern</EcpUrl-mt>

<EcpUrl-ret>?path=/options/retentionpolicies</EcpUrl-ret>

<EcpUrl-sms>?path=/options/textmessaging</EcpUrl-sms>

<EcpUrl-publish>?path=/options/calendarpublishing/id/<FldID></EcpUrl-publish>

<EcpUrl-photo>?path=/options/myaccount/action/photo</EcpUrl-photo>

<EcpUrl-tm>options/ecp/?rfr=olk&ftr=TeamMailbox&exsvurl=1&realm=domain.intern</EcpUrl-tm>

<EcpUrl-tmCreating>options/ecp/?rfr=olk&ftr=TeamMailboxCreating&SPUrl=<SPUrl>&Title=<Title>&SPTMAppUrl=<SPTMAppUrl>&exsvurl=1&realm=domain.intern</EcpUrl-tmCreating>

<EcpUrl-tmEditing>options/ecp/?rfr=olk&ftr=TeamMailboxEditing&Id=<Id>&exsvurl=1&realm=domain.intern</EcpUrl-tmEditing>

<EcpUrl-extinstall>?path=/options/manageapps</EcpUrl-extinstall>

<OOFUrl>https://mail.domain.de/EWS/mail.asmx</OOFUrl>

<UMUrl>https://mail.domain.de/EWS/UM2007Legacy.asmx</UMUrl>

<OABUrl>https://mail.domain.de/OAB/01cfc0c9-9f86-492f-a9a6-0547e800f32c/</OABUrl>

<ServerExclusiveConnect>On</ServerExclusiveConnect>

</Protocol> -

So, es hat nun funktioniert.

Zum einen lag es an dem Inhalt der xml-Datei und zum anderen habe ich es überlesen, dass anscheinend, bei jeder Änderung innerhalb der xml-Datei, die Versionsnummer hochgezählt werden muss.

-

vor 14 Stunden schrieb daabm:

Falsche Syntax

Dir fehlt das file: Präfix.

Dir fehlt das file: Präfix.

So wie ich das sehe wird das Präfix "File:" nur für eine lokale Datei auf dem Client benötigt.

Nichtsdestotrotz habe ich es mal ausprobiert, leider ohne Erfolg.

-

vor 33 Minuten schrieb zahni:

Wir legen die Datei auf einen echten internen Webserver. Keine Ahnung, ob der per UNC geht.

Laut diesem Artikel soll es mit eine UNC-Pfad funktionieren.

Konfigurieren von Richtlinien für den IE-Modus | Microsoft Learn

-

Zitat

Geben Sie unter Optionen den Speicherort der Websiteliste ein. Sie können einen der folgenden Speicherorte verwenden:

- (Empfohlen) HTTPS-Speicherort: https://iemode/sites.xml

- Lokale Netzwerkdatei:\\network\shares\sites.xml

- Lokale Datei: file:///c:/Users/< user>/Documents/sites.xm

- l

-

-

Hallo zusammen,

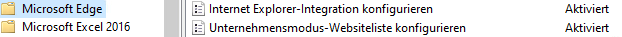

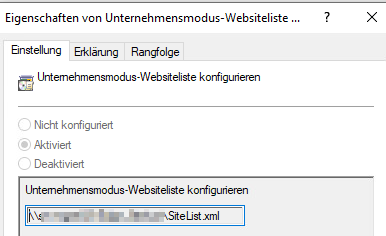

ich habe ein Problem mit dem Edge und der Internet Explorer-Integration mittels GPO.

Ich möchte ein paar Webseiten in unserem Internet Netzwerk mit dem Kompatibilitätsmodus des Edge aufrufen. Dazu habe ich die Richtlinie „Internet Explorer-Integration“ und „Unternehmensmodus-Websiteliste konfigurieren“ konfiguriert. Die XML-Datei für die Websitelist habe ich mit dem MS Tool „Enterprise Mode Site List Manger v2“ getätigt und auf einem erreichbaren Netzwerkshare abgelegt. Die Richtlinien werden vom Benutzer übernommen, leider ohne den gewünschten Erfolg.

Richtlinienergebnissatz Client

Aktiviere ich anstelle der Richtlinie „Unternehmensmodus-Websiteliste konfigurieren“ die Richtlinie “Alle Intranetsites an Internet Explorer senden“, dann funktioniert es so wie ich es will.

Richtlinienergebnissatz Client

Hat jemand eine Idee, woran das liegen kann, dass meine Sitelist keine/die falsche Auswirkung auf das Öffnen meiner Webseiten hat?

-

vor 9 Minuten schrieb NilsK:

Moin,

der Dienst wird ja nicht sämtliche ACL-Einträge brauchen, sondern nur eine bestimmte Berechtigung. Ließe sich die nicht gezielt hinzufügen, dann vielleicht sogar über ein einfacheres Tool wie SetACL von Helge Klein?

SetACL schaue ich mir mal an. Danke

Mit dem ACL-Kopieren war ja nur eine Idee von mir, die schnell vom Kopf in die Hand ging.

Das Thema kann geschlossen werden.

-

vor 2 Stunden schrieb testperson:

...warum möchtest du das denn überhaupt machen bzw. was ist passiert, dass du es machen möchtest?

Ich habe mir das gerade bei mir angesehen und die Berechtigungen sind hier - auf einen schnellen, ersten Blick - identisch.

Nach der Deinstallation der Software OpenStep, welche wir für eine Fachanwendung benutzen, ist mir aufgefallen, dass der Windows Defender Firewall Dienst sich nicht starten ließ.

Da wir zwar schon ein paar Clients damit bestückt haben aber noch keine Veranlassung hatten die Software zu deinstallieren, ist es uns erst jetzt aufgefallen.

Grund für das Nichtstarten des Dienstes ist ein fehlendes Recht in dem besagten Schlüssel, was die Deinstallationsroutine von OpenStep verursacht.

Der einfachste Weg das zu beheben, so kam es mir in den Sinn, ist es, die gleichen Berechtigungen vom Epoch2-Eintag zu kopieren.

-

Vielen Dank für dein Engagement.

vor 13 Stunden schrieb daabm:Get-Acl -Path HKLM:SYSTEM\CurrentControlSet\Services\SharedAccess\Epoch -Verbose | select -expand Access | where { -not $_.IsInherited }

Das hat leider zu keiner weiteren Erkenntnis geführt.

Ich werde weiter forschen.

-

vor 28 Minuten schrieb q617:

ja

Das ist schon mal gut, dass du eine Idee hast.

Hat vielleicht noch jemand eine Idee und kann mir bei meinem Problem weiterhelfen?

-

1

1

-

-

Hallo zusammen,

ich möchte auf einem Windows 10 Rechner die Berechtigung eines Registry Keys mittels Powershell (als Administrator) auf einen anderen Key übertragen und habe folgende Syntax dazu verwendet:

Get-Acl -Path HKLM:SYSTEM\CurrentControlSet\Services\SharedAccess\Epoch2 | Set-Acl -Path HKLM:SYSTEM\CurrentControlSet\Services\SharedAccess\Epoch

Der Befehl wird ohne Fehler ausgeführt, leider sind die Rechte nicht gesetzt :-(

Hat jemand eine Idee, woran das liegen kann?

-

Das Script ein zweites mal durchlaufen zu lassen hat nichts gebracht.

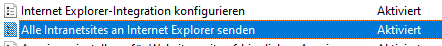

Servername: No changes made. Exchange build supports Extended Protection? True

No changes made: ServernameDas Script hat die Version: 23.08.23.1359

Im Report wird das angezeigt, wobei die Einstellungen doch das Script machen sollte, oder?.

Dabei werden anscheinend noch folgende CVEs angemahnt, die aber eigentlich installiert sein sollten:

CVE-2022-24516 - Security Update For Exchange Server 2019 CU12 (KB5019758)

CVE-2022-21979 - Security Update For Exchange Server 2019 CU12 (KB5019077)

CVE-2022-21979 - Security Update For Exchange Server 2019 CU12 (KB5019077)

CVE-2022-21980 - Security Update For Exchange Server 2019 CU12 (KB5019077)

CVE-2022-24477 - Security Update For Exchange Server 2019 CU12 (KB5019077)

CVE-2022-30134 - Security Update For Exchange Server 2019 CU12 (KB5019077)Kann ich mir anzeigen lassen, ob KB5019758 und KB5019077 installiert sind?

Die Exchange Server Version ist: 15.02.1258.025

-

Hallo,

ich habe einen Exchange Sever 2019 CU13, bei dem ich die Extended Protection aktivieren will.

Dazu habe ich das Script ExchangeExtendedProtectionManagement.ps1 erfolgreich ausgeführt (Successfully enabled Extended Protection: Servername), wobei ich vorher das SSLOffloading bei Outlook-Anywhere auf false gesetzt habe.

Überprüfe ich aber nun die Konfiguration mit dem Script HealthChecker.ps1, erscheint immer noch die Meldung "Extended Protection isn't configured as expected"

Einen Neustart des Servers habe ich schon gemacht.

Kann mir jemand sagen, was ich noch vergessen habe?

-

-

Ok, Umbenennung und gleiche IP nach dem Testen wäre natürlich eine Möglichkeit.

Werden bei einem Export/Import (Druckerverwaltung -> Drucker migrieren...) der Drucker alle Einstellungen und Freigaben mit übernommen?

-

vor 4 Minuten schrieb mwiederkehr:

Dann die jeweils neusten Treiber installieren und in Ruhe im Parallelbetrieb testen.

Es sind aber viele Drucker händisch mit dem Druckserver verbunden, die bei einer Namensänderung des Druckservers dann wieder neu verbunden werden müssten.

-

Spricht den was dagegen, den Server direkt mit einer Datacenter Iso zu aktualisieren?

-

vor 2 Minuten schrieb Nobbyaushb:

Warum dann Datacenter?

Weil wir für Server 2019 nur Datacenter Lizenzen haben.

-

vor 1 Minute schrieb Nobbyaushb:

Was läuft denn auf der Maschine?

Es ist ein Druckserver, den ich gerne migrieren möchte.

vor 1 Minute schrieb Nobbyaushb:Warum Datacenter, ist das ein Hyper-V-Host?

Es sind alles virtuelle Maschinen unter VMware.

-

Hallo,

ist es eigentlich erlaubt und möglich einen Windows Server 2012R2 Standard auf einen Windows Server 2019 Datacenter zu aktualisieren (In-Place)?

-

$ous = 'OU=Test 1,DC=domain,DC=com','OU=Test 2,DC=domain,DC=com' $ous | ForEach { Get-ADUser -Filter * -SearchBase $_ }Ich habe es nach diesem Muster umgesetzt.

-

1

1

-

-

vor 43 Minuten schrieb Sunny61:

Ohne es getestet zu haben, hier sollte etwas dabei sein: https://social.technet.microsoft.com/Forums/en-US/8354b35a-e4f8-428b-918f-a10ab3efa5d0/getaduser-effective-multiou-search?forum=winserverpowershell

Danke, hier gab es den entscheidenden Hinweis

-

Hallo,

ich möchte mit dem Befehl Get-Aduser zwei unterschiedliche OUs unter Searchbase angeben.

Zum Beispiel möchte ich, dass die Searchbase “OU=xxx,OU=domain,DC=domain,DC=com" und “OU=yyy,OU=domain,DC=domain,DC=com" ist.

Ist das möglich?

-

Zitat

Du müsstest also auf die Suche gehen nach einer anderen Anwendung auf Deinen Exchange Servern, die den Dienst vielleicht benötigt. Der Blick auf die erstellten Queues könnte durchaus etwas verraten.

Dann mach ich mich mal auf die Suche...

Danke.

Frage zu Autodiscover.xml

in MS Exchange Forum

Geschrieben

Das muss ich nochmal testen lassen.